COMPROMIS

Défi : La sécurité des données multimédia

Aperçu

Protéger l’utilisation et la création de contenus multimédias et des méthodes d’IA associées.

Patrick Bas, DR CNRS

Teddy Furon, DR Inria

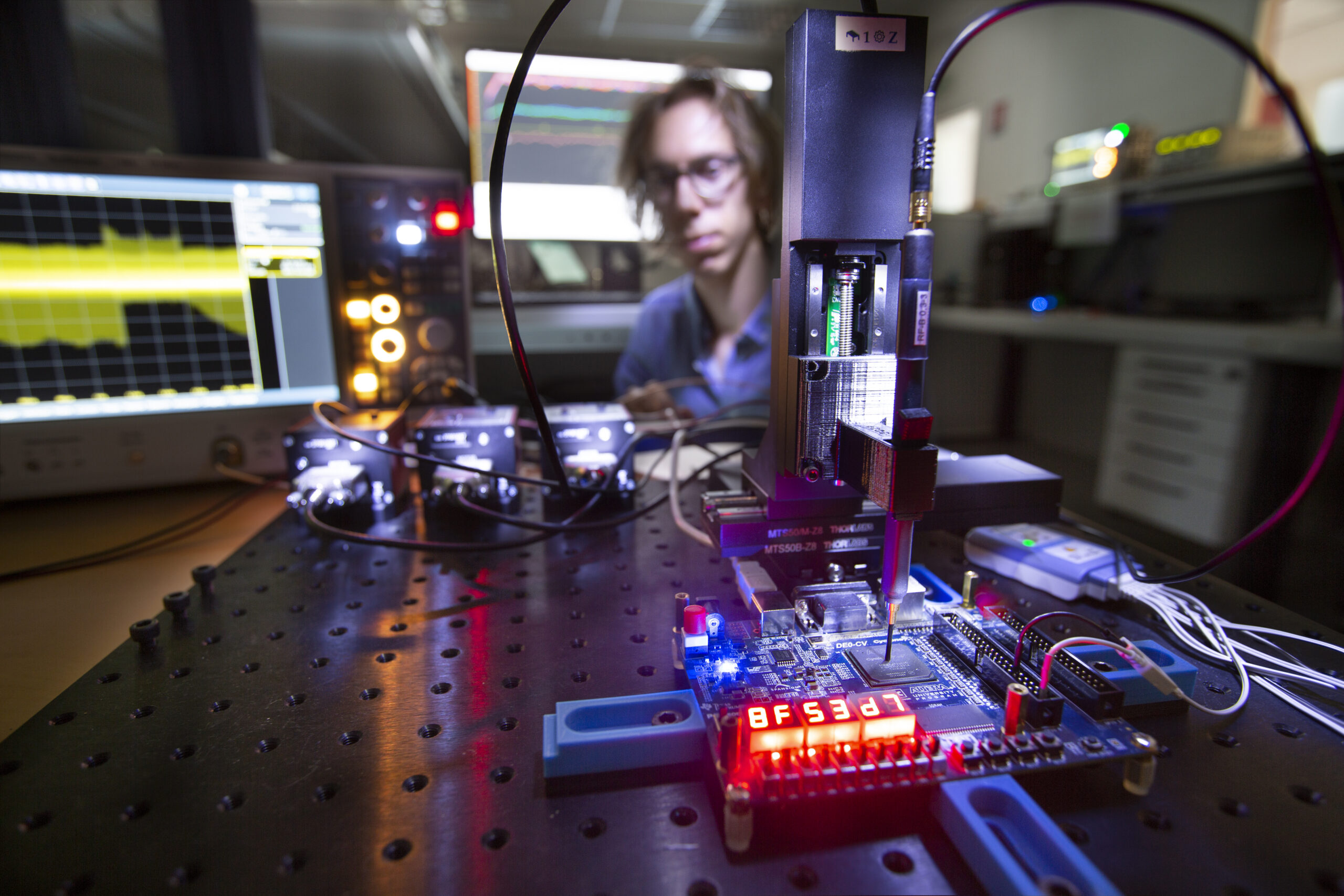

Le projet COMPROMIS se base sur une vision moderne de la protection des données multimédia avec en son centre l’apprentissage profond. Ce projet défend l’idée que la protection des données multimédia doit nécessairement être associée à la sécurité des outils qui analysent ces données, c’est-à-dire de nos jours l’Intelligence Artificielle (IA). Le constat est simple : La protection des données multimédia est assurément le domaine de la cybersécurité qui a le plus profité de l’IA, mais il a négligé la vérification du niveau de sécurité de ce nouvel outil. l’IA est devenue l’un des maillons faibles de la protection des données multimédia.

Les verrous scientifiques concernent ainsi tant les applications classiques de la protection des données multimédia que le domaine émergent de l’apprentissage profond.

Mots clefs : intelligence artificielle, apprentissage profond, analyse forensique, tatouage, biométrie, deepfakes, stéganographie, chiffrement sélectif

Les tâches

Nos recherches

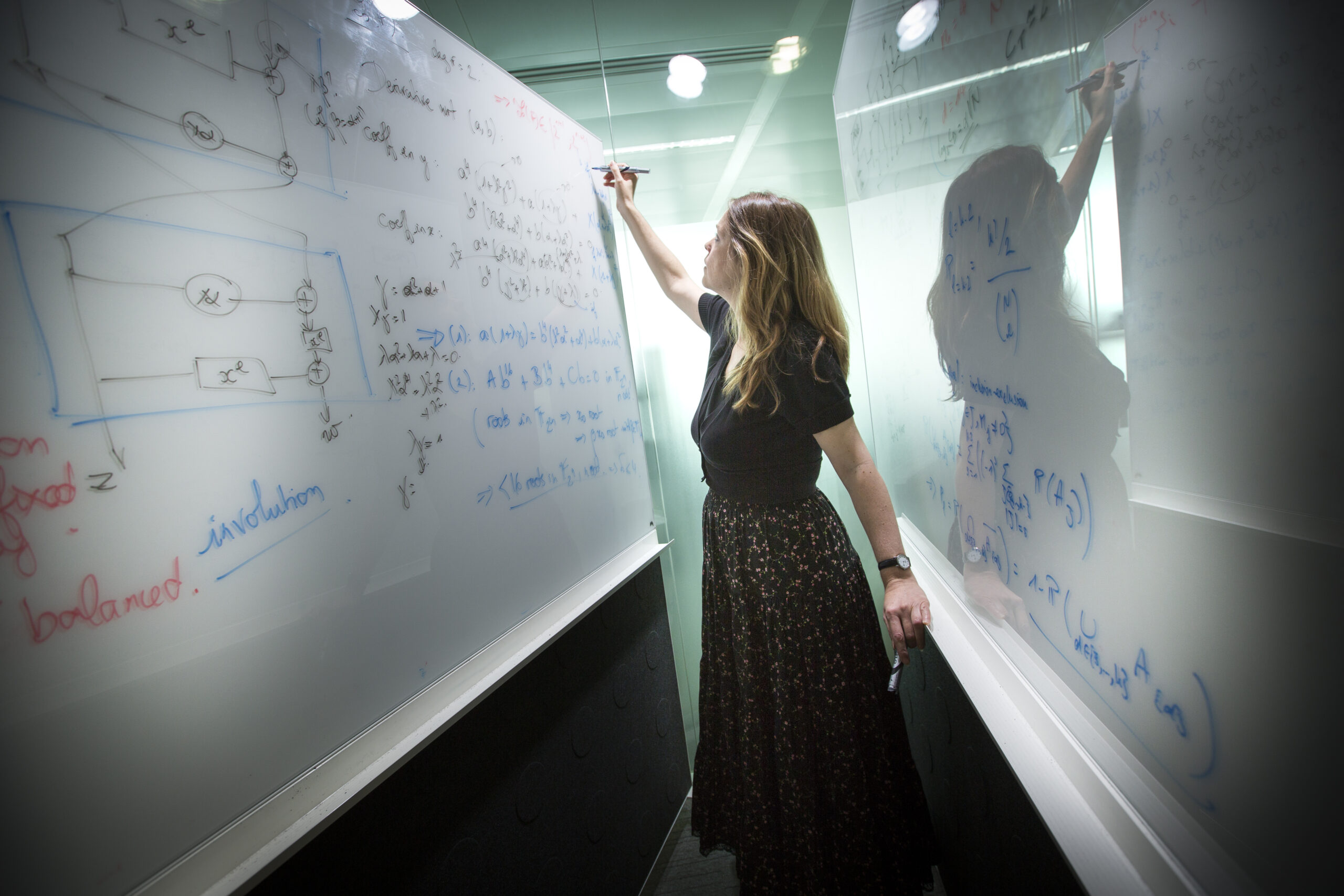

Répondre aux enjeux de protection des données multimédia : confidentialité, intégrité, identification/propriété.

Confidentialité : en chiffrant les données multimédia non seulement au stockage et à la transmission mais aussi lors de leur traitement, y compris par une Intelligence Artificielle.

Intégrité : Cette valeur défend l’authenticité des données multimédia, l’enjeu est donc de discerner l’intention et également d’amener des preuves de manipulations.

Identification / Propriété : L’identification s’entend au sens large : par exemple, savoir reconnaitre une donnée multimédia (comme entant une quasi-copie d’une version originale), ou identifier sa source ou son ayant-droit (l’artiste d’une œuvre d’art). En biométrie, identifier la source revient à identifier l’individu à partir de ses traits biométriques.

Lever les verrous scientifiques.

Ces verrous sont motivés par des forts liens entre d’une part l’application (l’analyse forensique, la biométrie, le chiffrement sélectif, la stéganographie, et la sécurisation de l’IA) et, d’autre part, les nouveaux outils d’analyse, de détection, de génération fournis par l’Intelligence Artificielle.

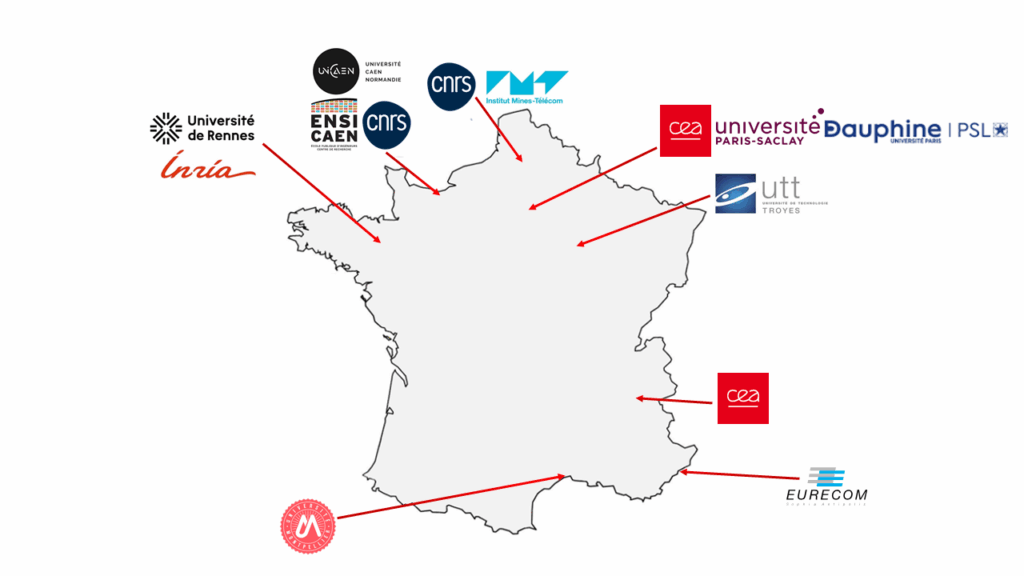

Le consortium

Université de Caen Normandie, Université de Montpellier, Université de Paris Dauphine – PSL, Université Paris-Saclay, EURECOM, Université de Technologie de Troyes, Ecole Nationale Supérieure d’Ingénieurs de Caen, Ecole Nationale Supérieure Mines – Télécom Lille Douai, CEA, CNRS, Inria

Les objectifs de ce projet sont de développer des outils et des méthodes explorant les frontières des connaissances fondamentales mais aussi donnant lieu à des applications à moyen et long terme.

Les données multimédia constituent le contenu principal des réseaux sociaux bien que leur origine demeure souvent inconnue.

Il convient donc de proposer des solutions à la crise de confiance envers les données multimédia.

Il s’agit également de répondre aux enjeux sur le traçage des documents sensibles, leurs transmissions sécurisées, la détection de manipulations, et l’identification par traits biométriques.

Une communauté de 27 chercheurs, enseignants chercheurs et ingénieurs mobilisant :

1 Ingénieur de recherche, 6 post-doctorants, 22 doctorants

Publications

Les autres projets du PEPR Cybersécurtié