DefMal

Défi : la défense contre les programmes Malveillants

Aperçu

Etudier les logiciels et programmes malveillants et mieux comprendre leur écosystème.

Jean-Yves Marion, Professeur

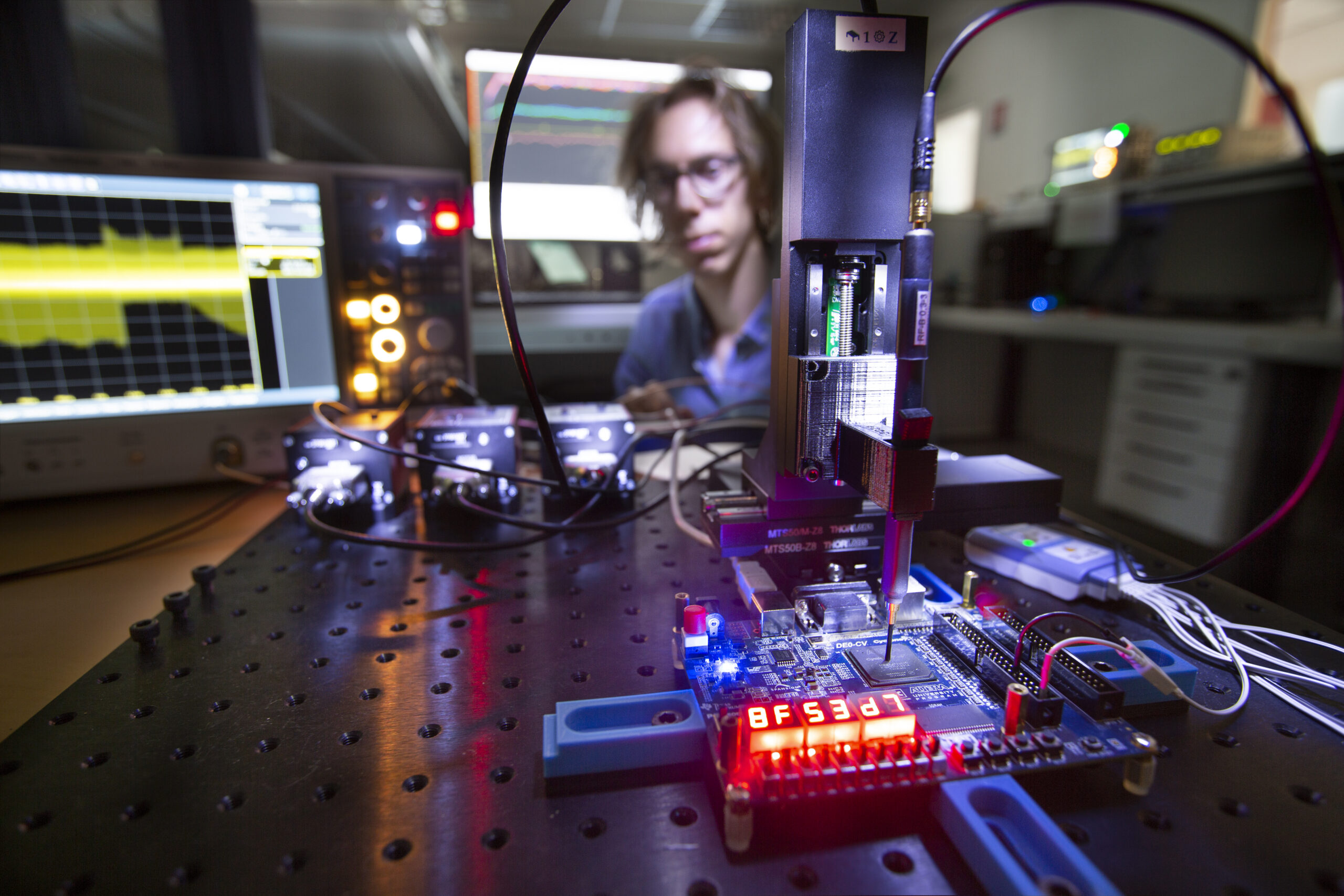

Le projet DefMal porte sur la lutte contre les logiciels malveillants : un sujet qui touche l’ensemble de l’environnement numérique comme les objets connectés (IoT), les systèmes embarqués (Drones), les véhicules autonomes (Voitures), les systèmes industriels (ICS/Scada) et bien entendu toute l’infrastructure informatique (Cloud, Smartphones, firmwares).

Défis : Les problématiques soulevés doivent permettre de développer de nouvelles méthodes d’analyse et de défense face aux malwares, d’appréhender les aspects économiques, juridiques, criminels et sociologiques qui sous-tendent cet écosystème dans une approche interdisciplinaire et de développer une plateforme d’échange pour la recherche.

Mots clefs : malware, botnet, rançongiciel, loader, compromission, vulnérabilités, backdoors, détection, ingénierie inverse, analyse forensique.

Missions

Nos recherches

Comprendre les menaces

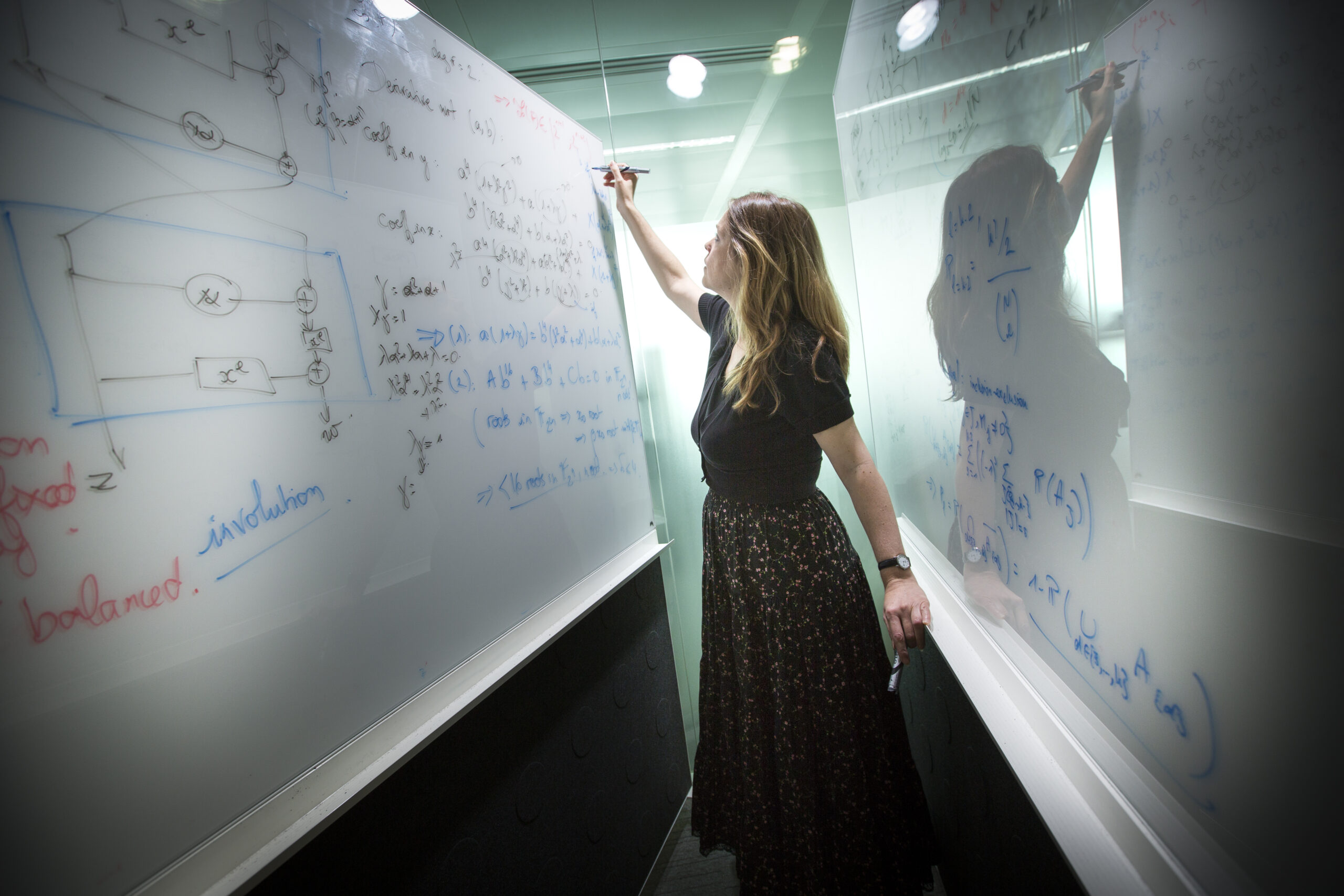

Rétro-ingénierie

Création de nouvelles méthodes pour aider les analystes à réaliser des tâches de rétro-conception d’artefact malveillant et de concevoir de nouveaux outils.

Créer de nouvelles approches de Détection de programmes malveillants

Développer des outils d’analyse Forensique

Développer de nouvelles capacités de détection de malwares et recherche de backdoors

Comprendre l’Écosystème global du malware

Caractériser les attaques qui ont eu lieu pour enquêter sur les intrusions au cours d’une enquête.

Construire une Plateforme d’échange de données et de services pour la recherche

Comprendre les modes opératoires des cyberattaquants en particulier leur mode de fonctionnement, leur organisation, et le blanchiment d’argent. Avoir une capacité de prédiction des cyberattaques.

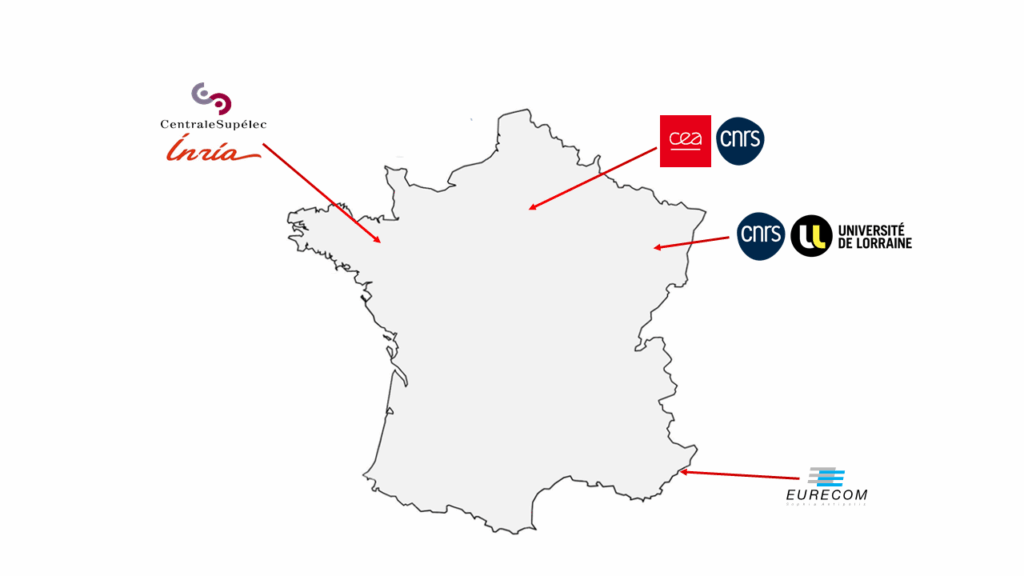

Le consortium

Université de Lorraine, Centrale Supelec, CEA, CNRS, Eurecom, Inria

Développement d’une plateforme d’échange pour les chercheurs qui sera constituée d’une base de données d’information sur les malwares tout en offrant des services à partir des outils développés par le consortium. Le projet vise aussi à baisser le coût du ticket d’entrée dans ce domaine de recherche.

Les résultats scientifiques seront présentés dans des conférences internationales. Le projet a vocation à organiser et à participer à des écoles de jeunes chercheurs et avoir une implication dans la création de cursus et de cours sur les malwares.

Ce projet de grande envergure va permettre de cibler les moyens et d’avoir un effet levier dans ce domaine de l’analyse de malware (réseau de chercheurs privés et publics). L’ambition de ce projet est de réduire significativement l’écart entre la recherche et les entreprises en se donnant les capacités d’anticipation et de réactions rapides face aux attaques par programme malveillant.

Une communauté de 7 chercheurs, enseignants chercheurs et ingénieurs mobilisant :

12 Doctorants

Publications

Les autres projets du PEPR Cybersécurtié